Fortigate IPSec VPN Nedir? Nasıl Yapılır?

IPsec (Internet Protocol Security) açılımından da anlaşılacağı üzere internet protokolü güvenliği anlamına gelmektedir. IPsec zaten VPN bağlatı türlerinden sadece birisidir. IPsec genel olarak tercih edilmesinin sebebi ise IPv4 ve IPv6 farketmeksizin veri güvenliğini önemli derecede sağlamasıdır. Peki IPsec neler yapabilir? Ne için kullanabiliriz?

- IPsec VPN birden fazla yapıyı birbirine bağlayabilir.

- Uygulama katmanı verilerini şifreler.

- VPN bağlantısına örnek olarak iki farklı lokasyon arasında tünelleme yapılabilir.

- Tarafına iletilen/yönlendirilen tüm verilerin kaynağının kimlik doğrulamasını yapabilir.

IPsec güvenlik olarak ne yapar?

- IPsec teknolojinde kullanılan çeşitli algoritmalar ile veri bütünlüğünün ve veri kaynağını doğrulaması.

- Şifreleme protokllerini kullanarak aradaki bağlantıda kullanılan verinin güvenliğini ve gizliliğini.

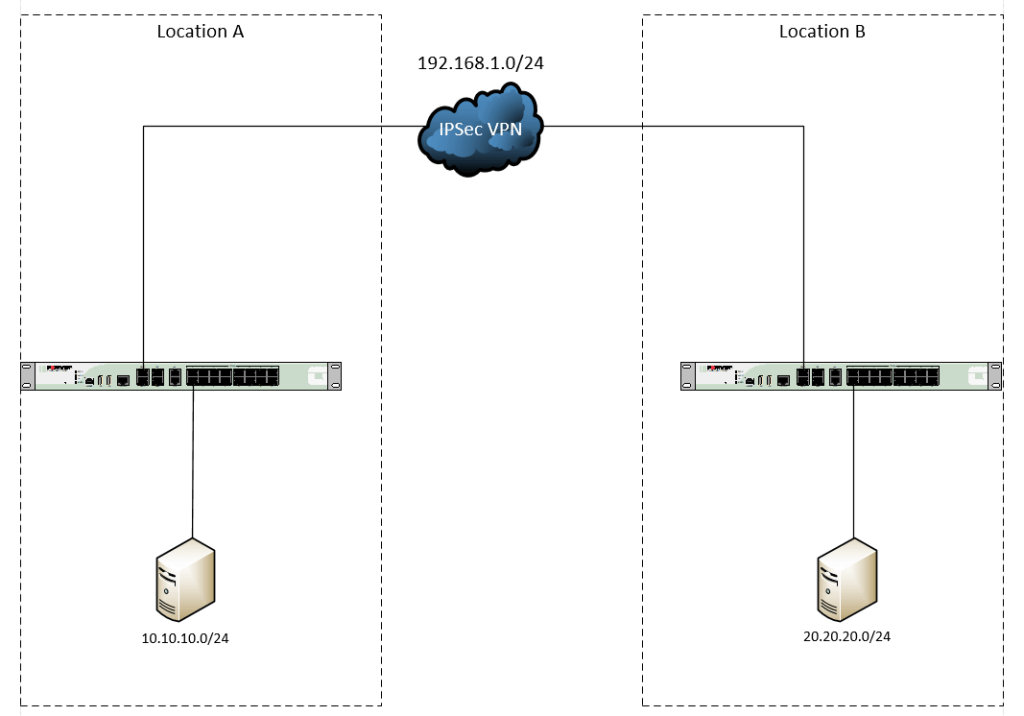

IPsec VPN bağlantısını yukarıda çizmiş olduğumuz topolojiye göre yapalım.

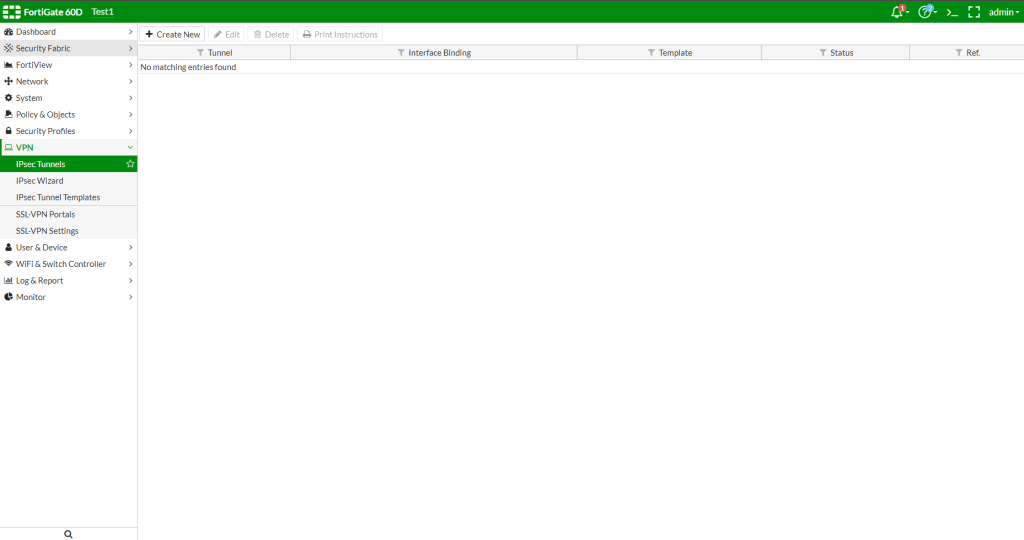

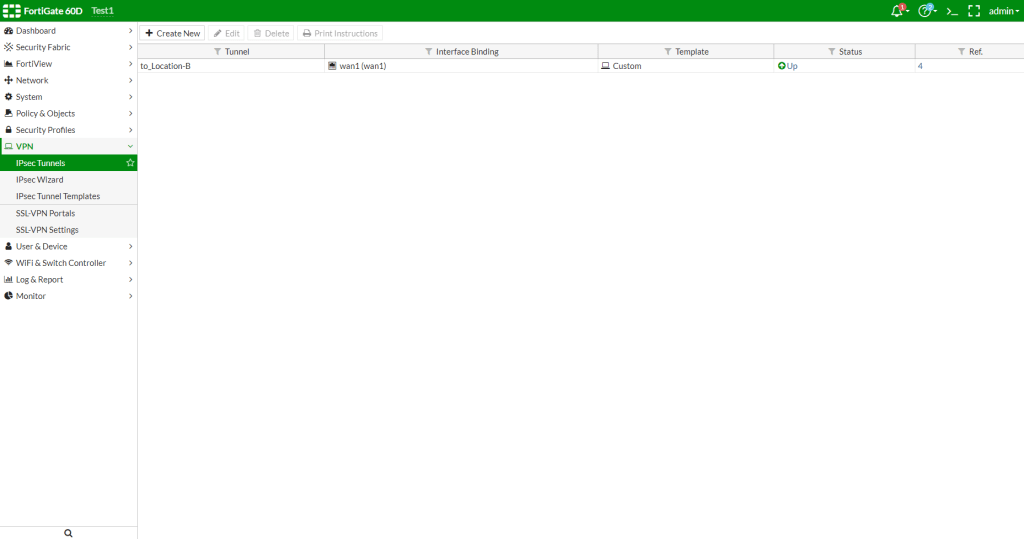

- Öncelikle arayüze bağlanalım ve VPN menüsü altından IPsec Tunnels bölümüne girelim. Bu cihaz bizim locasyon A ‘da bulunan cihazımız.

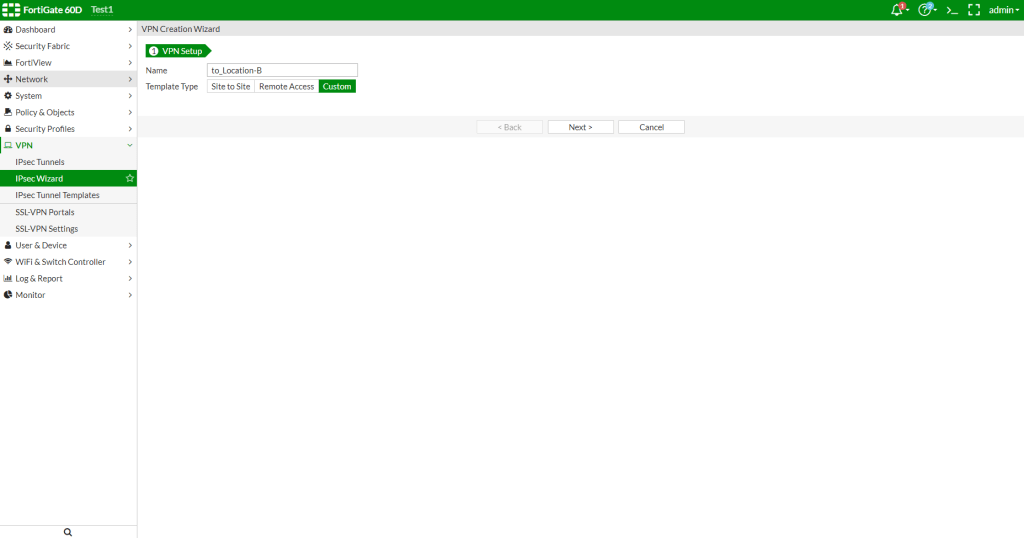

- Sonrasında yeni bir IPsec tunel oluşturacağımız için sol üstte bulunan “Create New” butonuna tıklıyoruz. Burada istenirse sol menü tarafında “IPsec Wizard” da kullanılabilir. Mantık olarak 2 buton da aynı sonuca çıkıyor.

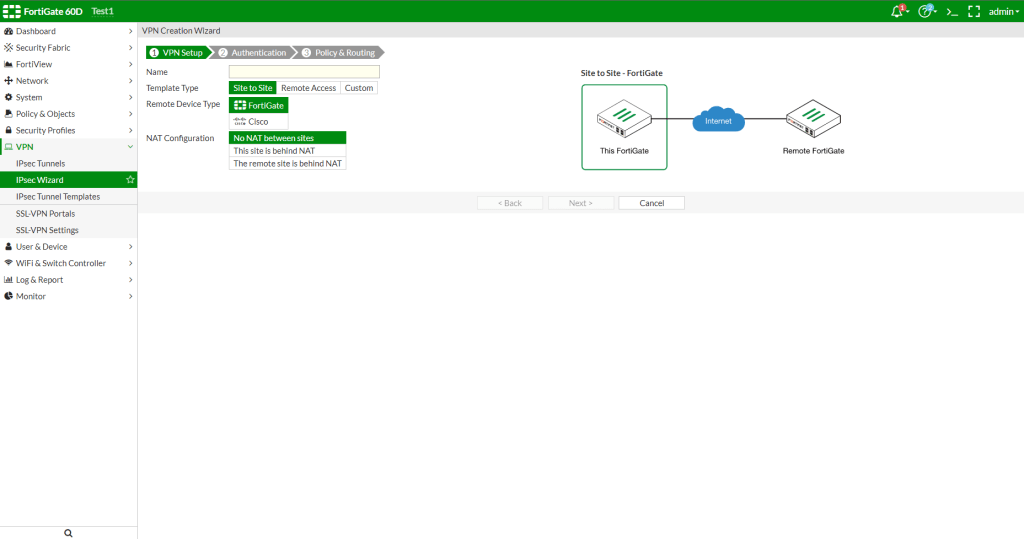

- Sonrasında karşımıza yukarıdaki gibi ekran gelecektir. Burada bağlantımıza bir isim verebilir, bağlanacağımız uzaktaki cihazın modelini veya yapacağımız bağlantının çeşidini seçebiliriz. Fakat biz kendimiz ayarlarını yapacağımız için “Custom” seçeneğini seçiyoruz.

Burada bağlantı isminize karşıdaki cihazın bulunduğu lokasyon bilgisini girmeniz birden fazla bağlantı yaptığınızda karışıklığı önleyecektir. Bizde lokasyon B ye bağlanacağımız için “to_Lokasyon-B” giriyoruz.

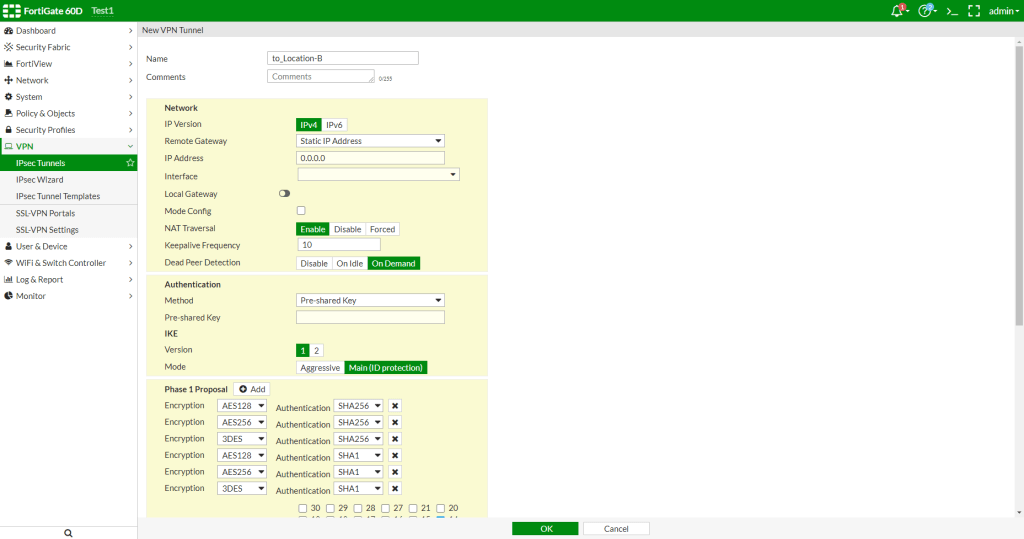

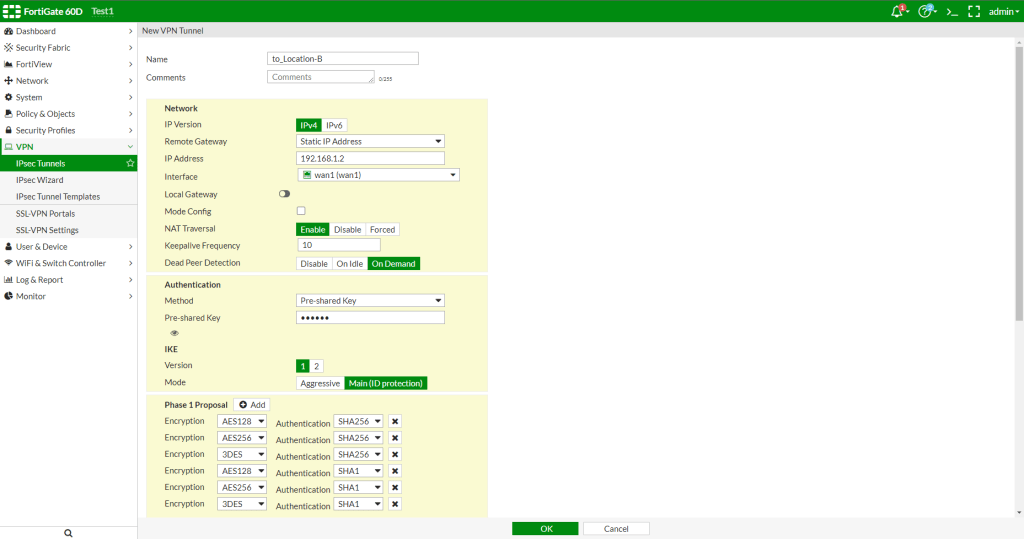

- Next dedikten sonra VPN tunnel yapacağımız cihazın IP bilgilerini ve çeşitli ayaların yapıldığını sayfa gelecektir.

- Burada madde madde ilerleyelim.

– IP Version : Kullanacağımız IP versiyonunu seçiyoruz.

– Remote Gateway : Uzaktaki cihazın gateway türünü belirliyoruz.

– IP Address : Uzaktaki cihazın WAN tarafına bakan bacağın IP adresini yazıyoruz.

– Interface : Burada WAN bacağımızı gösteriyoruz.

– Method : Burada kimlik doğrulama tipini seçiyoruz. Genelde şifre kullanılır istiyorsanız seltifika da yükleyebilirsiniz.

- Sonrasında “ok” butonuna tıkladıktan sonra aşağıdaki gibi ilgili ayarlarla beraber tuneli oluştumuş oluyoruz. Fakat şuanda status kısmında göreceğimiz üzere “Inactive” durumdadır. Aynı yapılandırmayı diğer cihazdada yapıyoruz. Ama onun öncesinde bu cihazdaki işlerimizi bitirelim.

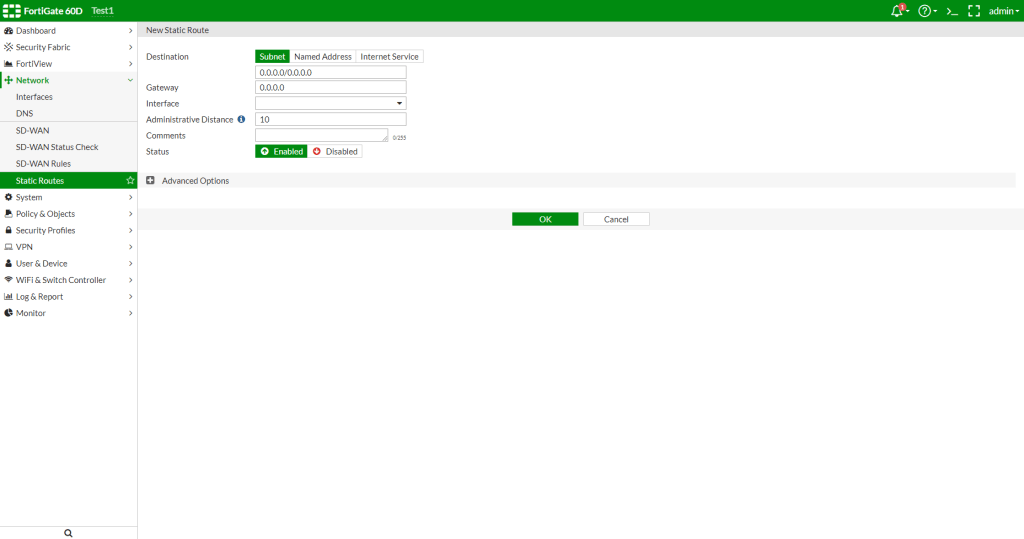

Öncelikle static route yazmamız gerekiyor. Sonrasında ise hem wan bacağından gelen trafik için iç networkde belirlediğimiz sunucu veya bilgisayara ulaşabilmesi için policy yazmamız gerekiyor. Aynı şekilde iç networkten de IPsec tunel tarafına bir kural yazmamız gerekiyor.

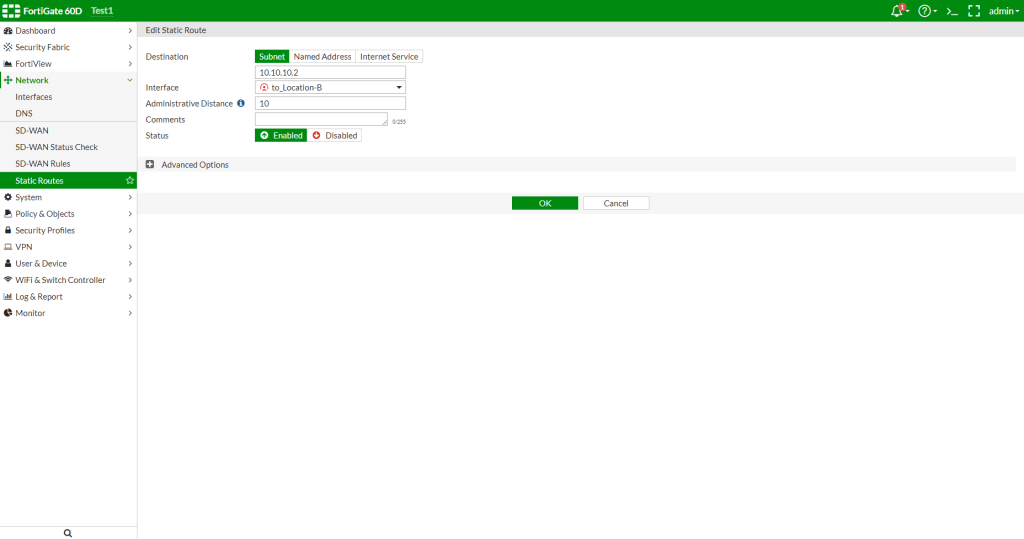

Static route yazalım.

- Burada static route yazmamızın sebebi karşı cihazın iç network IP adresine gelecek talepleri direkt olarak IPsec tunele yönlendiriyoruz.

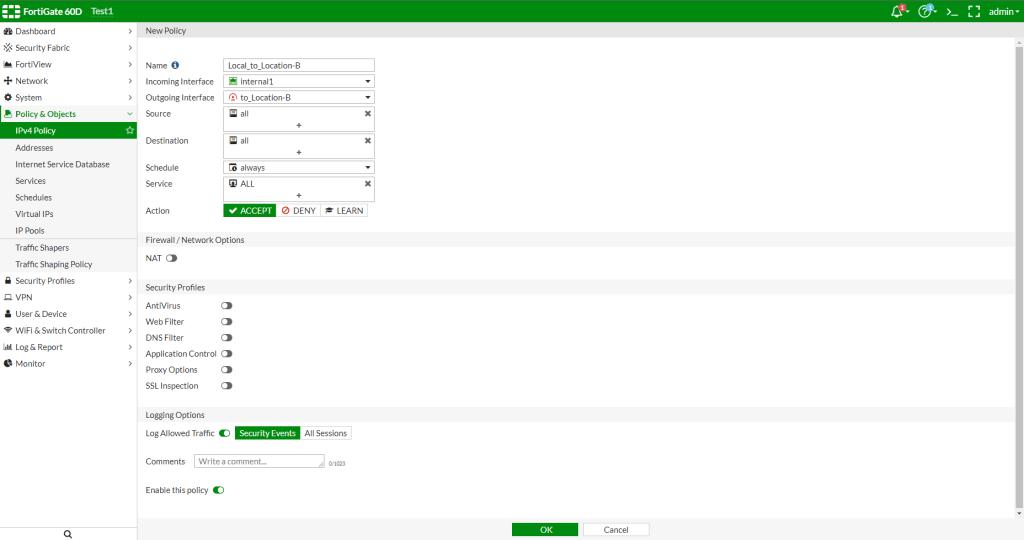

- Bu işlemide bitirdikten sonra sıradaki işlem karşılıklı olarak bir policy yazmak olacaktır. Firewall tarafından kural yani policy yazılmadan hiçbirşey çalışmayacağı için son işlem olarak kuralımızı yazalım.

- Policy Objects bölümğnden IPv4 Policy bölümüne girip yeni bi kural oluşturuyoruz.

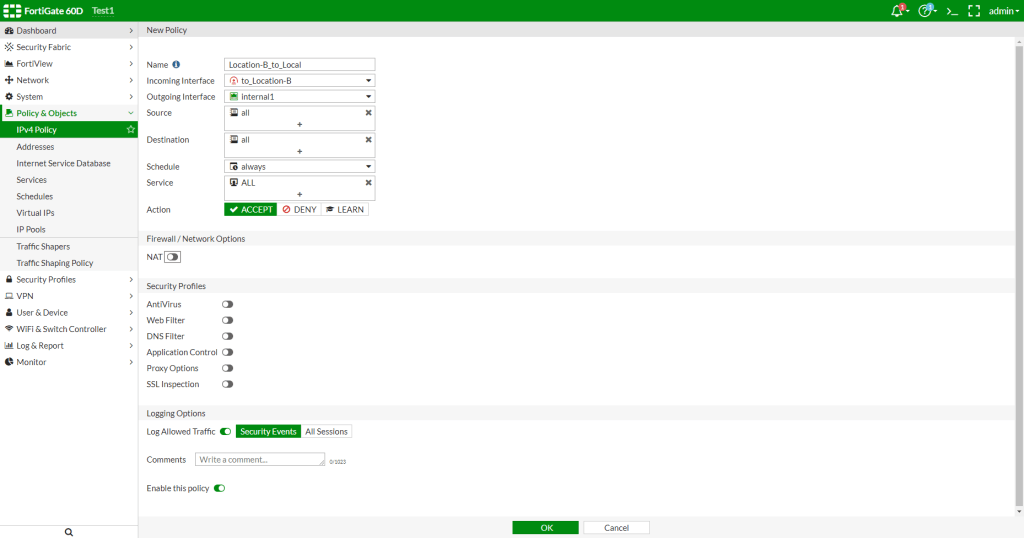

- Kuralın tersini yazıyoruz. Aynı şekilde Location-B ‘den gelen de erişebilsin.

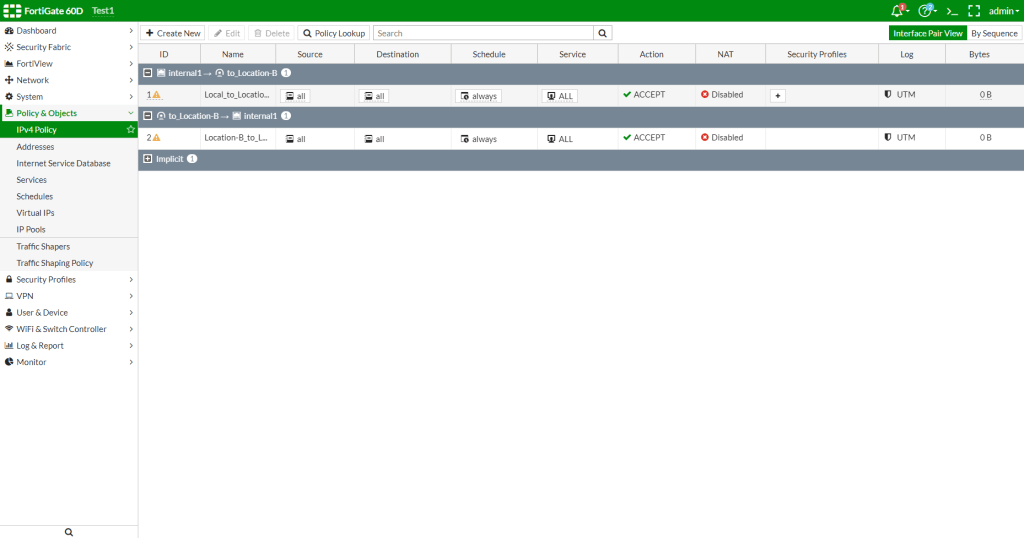

- Oluşturduğumuz kuralları son kez kontrol ediyoruz.

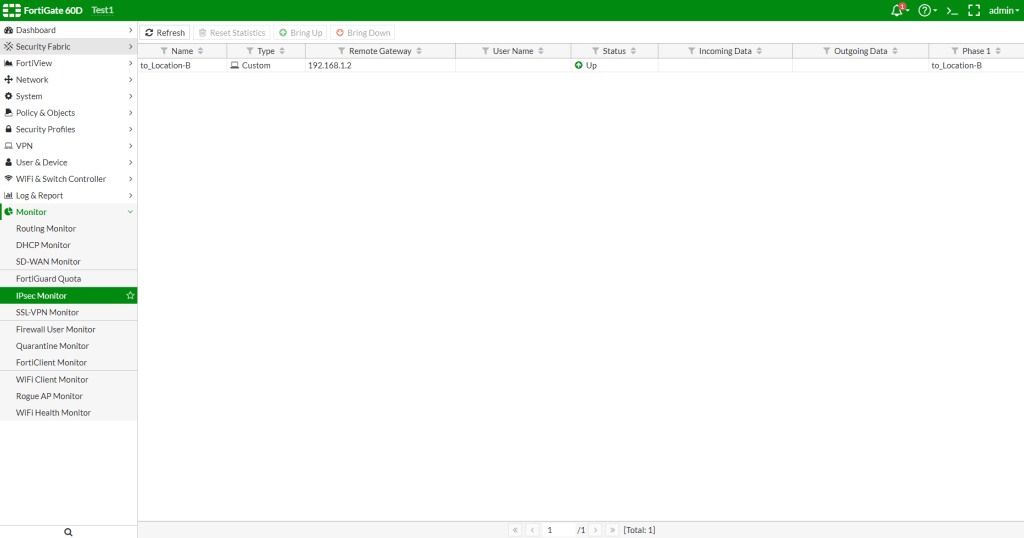

- Aynı işlemleri Location-B ‘de bulunan cihaz için de yapıyoruz. Sonrasında ise cihazdan cihaza değişse de tahmini 3-5 dakika kadar bekliyoruz. Sonrasında kontrol ettiğimizde ise IPsec tunnel status “UP” duruma geçtiğini görebiliriz.

- Aynı şekilde IPsec Monitor kısmında da kontrol edebilirsiniz.